Cuando los clientes pagan online con tarjeta de crédito, se procesan datos del titular de la tarjeta y otra información de pago relevante para la seguridad. Por ello, las empresas que aceptan pagos con tarjeta, los integran técnicamente o influyen en el flujo de pago mediante sus propios sistemas están sujetas a requisitos de seguridad y control claramente definidos. PCI DSS Compliance describe la aplicación demostrable de estos requisitos dentro del entorno de pago correspondiente.

El Payment Card Industry Data Security Standard (PCI DSS) es el principal estándar de seguridad para empresas y proveedores de servicios que almacenan, procesan o transmiten datos de tarjetas de crédito. Su finalidad no es solo proteger datos individuales, sino asegurar todo el entorno en el que se procesan datos del titular de la tarjeta o cuya seguridad puede influir en dicha protección.

Esto es especialmente relevante en el ámbito de los pagos digitales, ya que las transacciones con tarjeta suelen pasar hoy por múltiples componentes técnicos, como sitios web, plataformas, sistemas de checkout, payment gateways, procesadores y otras infraestructuras de pago conectadas. Cuanto más compleja es esta arquitectura, más importante resulta definir con claridad las responsabilidades, identificar qué sistemas están dentro del scope y aplicar los controles de seguridad correspondientes.

Por ello, para empresas online, plataformas y proveedores de pago no solo es importante el estándar en sí, sino la PCI DSS Compliance concreta de su propio setup. Lo decisivo es cómo se aplican los requisitos de seguridad desde el punto de vista técnico y organizativo, qué sistemas entran en el PCI scope y cómo se demuestra en la operación continua la protección de los datos de pago sensibles.

PCI DSS como estándar vinculante de seguridad para datos del titular de la tarjeta

PCI DSS significa Payment Card Industry Data Security Standard. No se trata de una etiqueta general de calidad para “pagos seguros”, sino de un marco de control vinculante para empresas y proveedores de servicios que almacenan, procesan o transmiten datos del titular de la tarjeta o que pueden afectar a la seguridad del Cardholder Data Environment (CDE). El estándar define, por tanto, los requisitos técnicos y operativos mínimos que deben cumplirse para proteger los datos de pago en entornos reales de procesamiento.

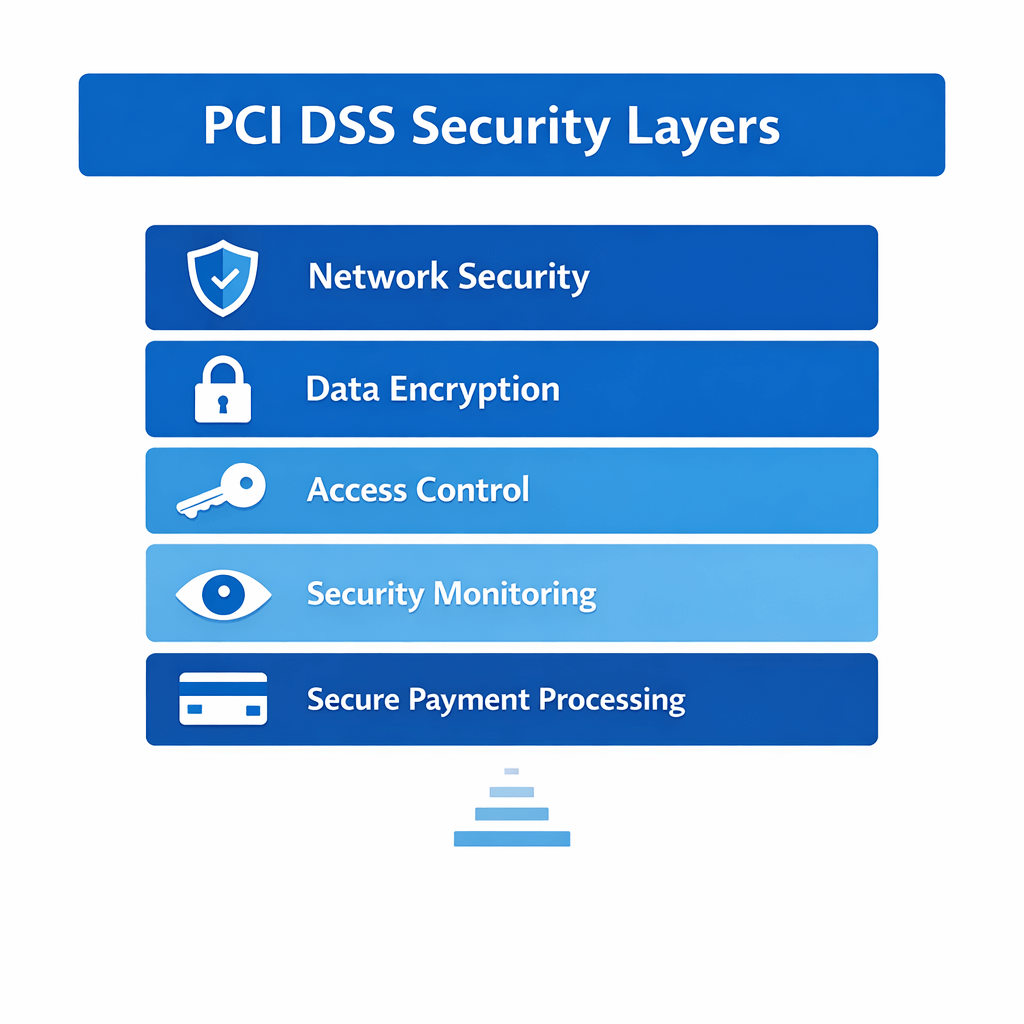

PCI DSS fue desarrollado por las principales marcas de tarjetas, Visa, Mastercard, American Express, Discover y JCB, con el objetivo de establecer requisitos de seguridad uniformes a nivel global para el tratamiento de datos de pago. En términos de contenido, el estándar no se limita a medidas aisladas. Establece un marco estructurado que abarca seguridad de red, control de accesos, protección de datos almacenados, transmisión segura, registro, monitorización y pruebas periódicas de seguridad. Por eso, en la práctica, PCI DSS no es solo una cuestión documental o de auditoría, sino sobre todo una cuestión de arquitectura, alcance y operación controlada.

Para la clasificación actual, es importante tener en cuenta que los Self-Assessment Questionnaires utilizados hoy se basan en PCI DSS v4.0.1. El PCI Security Standards Council describe expresamente estos SAQs como herramientas de validación para merchants y service providers elegibles. Esto deja claro también que PCI DSS no se evalúa de forma abstracta, sino siempre en relación con el setup técnico real, el scope y el modelo concreto de integración de pagos de cada empresa.

En la práctica, PCI DSS protege no solo la transacción del checkout, sino todo el entorno relevante para la seguridad en el que se procesan datos de pago o cuya seguridad puede influir en dicha protección. Para empresas online, plataformas y proveedores de pago, el estándar resulta especialmente relevante cuando es necesario determinar qué sistemas están dentro del scope, qué controles son aplicables y cómo se demuestra el compliance en la operación continua.

Seguridad de red → Cifrado de datos → Control de acceso → Monitorización de seguridad → Procesamiento seguro de pagos

PCI DSS Compliance en la práctica

Ser PCI DSS compliant significa que una empresa no solo conoce los requisitos aplicables del Payment Card Industry Data Security Standard (PCI DSS), sino que también los ha implementado de forma efectiva dentro de su entorno de pago y puede demostrar esa implementación cuando sea necesario. Lo decisivo no es únicamente si se procesan datos de tarjetas de crédito, sino en qué marco técnico y organizativo se lleva a cabo ese procesamiento. Por ello, el compliance siempre es el resultado de una combinación de arquitectura de seguridad, procesos claramente definidos, control de accesos, capacidad de evidencia y verificación continua.

Las empresas que aceptan pagos con tarjeta de crédito o integran técnicamente ese procesamiento en sus operaciones deben asegurarse de que sus sistemas, flujos de pago y controles internos cumplen los requisitos del estándar. Esto va más allá de proteger servidores o aplicaciones individuales. Lo importante es evaluar de forma controlada todo el entorno de pago. Las cuestiones clave son qué sistemas entran en contacto con los datos del titular de la tarjeta, qué componentes son relevantes para la seguridad del flujo de pago y cómo se limita el acceso a la información sensible tanto a nivel técnico como organizativo.

Un elemento central de la PCI DSS Compliance es la documentación clara y defendible de la propia arquitectura de pagos. La empresa debe poder demostrar dónde se procesan los datos de pago, qué sistemas están dentro del scope, qué medidas de protección se han implementado y cómo se identifican, registran y evalúan los eventos de seguridad. En la práctica, esto incluye el almacenamiento y procesamiento seguro de datos de tarjeta, el cifrado de la información sensible durante la transmisión, controles de acceso estrictos para sistemas y empleados, revisiones periódicas de seguridad, análisis de vulnerabilidades y monitorización continua de toda la infraestructura de pago.

Además, las obligaciones concretas de validación y revisión varían según el tamaño de la empresa, el volumen de transacciones y el modelo de integración técnica. Los comerciantes más pequeños pueden, en determinadas condiciones, utilizar un enfoque reducido de autoevaluación, mientras que las empresas más grandes, los entornos de pago complejos o los proveedores especializados de servicios de pago suelen estar sujetos a requisitos de validación mucho más amplios. Según la clasificación aplicable, esto puede incluir auditorías estructuradas, evidencias formales de cumplimiento y revisiones realizadas por entidades externas cualificadas.

Por tanto, la PCI DSS Compliance no es un estado puntual, sino un proceso continuo de seguridad y control. Las empresas deben revisar periódicamente su entorno de pago, evaluar los cambios técnicos y adaptar sus medidas de protección a los riesgos emergentes. Solo así puede garantizarse que los pagos con tarjeta sigan siendo seguros a largo plazo y que riesgos como fugas de datos, fraude o accesos no autorizados se mantengan bajo control de forma efectiva.

Qué empresas deben considerar PCI DSS

El estándar PCI DSS es aplicable, en términos generales, a todas las empresas que almacenan, procesan o transmiten datos de tarjetas de crédito. En la práctica, esto significa que, en cuanto una empresa acepta pagos con tarjeta o integra técnicamente ese procesamiento en sus flujos de pago, PCI DSS pasa a ser relevante. Lo determinante no es solo si los datos del titular de la tarjeta se almacenan de forma permanente, sino si existen sistemas, procesos o proveedores de servicios implicados de una manera que afecte a la seguridad del entorno de pago.

Por eso, PCI DSS no afecta únicamente a las tiendas online tradicionales. En la economía digital actual, los pagos con tarjeta están integrados en una gran variedad de modelos de negocio: desde plataformas de e-commerce y soluciones SaaS con funciones de pago incorporadas hasta marketplaces, modelos de suscripción y servicios online internacionales. En todos los casos en los que los pagos con tarjeta se procesan o se integran técnicamente, los requisitos del estándar deben evaluarse e implementarse correctamente según la arquitectura real del sistema de pagos.

PCI DSS suele ser especialmente relevante para tiendas online y empresas de e-commerce, plataformas digitales y marketplaces, proveedores de software con funciones de pago integradas, payment service providers y proveedores de servicios de pago, operadores de payment gateways o de infraestructura de pagos, empresas con pagos recurrentes mediante tarjeta y servicios online internacionales con aceptación global de tarjetas. Incluso las empresas que no almacenan directamente los datos de tarjeta, sino que canalizan los pagos a través de payment gateways, procesadores o proveedores externos especializados, no quedan automáticamente fuera del contexto PCI. Lo importante es cómo está diseñada la integración técnica y qué sistemas influyen realmente en el flujo de pago o entran dentro del scope de cumplimiento.

Esto resulta especialmente relevante en entornos de pago complejos, como plataformas, marketplaces, ecosistemas de creadores o modelos transfronterizos con alto volumen de transacciones. En este tipo de estructuras no basta con apoyarse en el cumplimiento de un proveedor externo. La empresa debe poder evaluar con claridad qué sistemas propios, integraciones y procesos internos son relevantes para la seguridad y cómo se reparten las responsabilidades dentro de toda la arquitectura de pagos. Esto cobra todavía más importancia en entornos de high risk payment, donde existen mayores exigencias de control, una exposición más alta al fraude y expectativas más estrictas en materia de estabilidad, monitorización y gobierno de seguridad.

PCI DSS en el Payment Processing

La PCI DSS Compliance es un componente esencial de una infraestructura de pagos profesional. Siempre que se procesan pagos con tarjeta de crédito, el entorno técnico subyacente debe estar diseñado de forma que los datos del titular de la tarjeta queden protegidos de manera efectiva y que solo los sistemas, procesos y personas autorizadas tengan acceso a la información relevante para la seguridad. En la práctica, esto no se limita a medidas aisladas, sino que exige la protección controlada de toda la arquitectura de pagos.

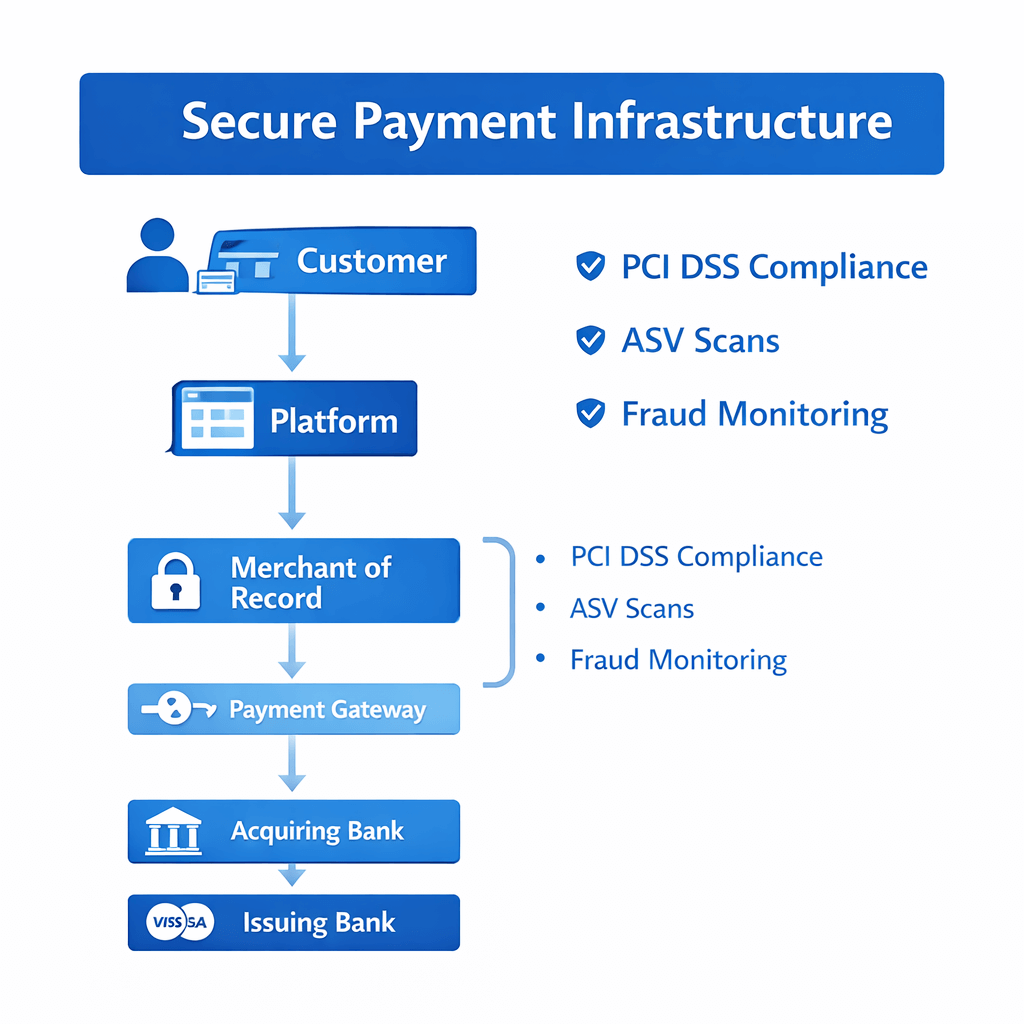

Dentro del payment processing, una transacción con tarjeta de crédito atraviesa varias etapas técnicas y regulatorias. El recorrido comienza normalmente en el checkout de un sitio web o de una plataforma y continúa a través de payment gateways, procesadores, adquirentes, redes de tarjetas y bancos emisores. A lo largo de toda esta cadena de procesamiento, los requisitos de seguridad deben aplicarse de forma coherente para evitar que los datos de pago se transmitan sin protección o se procesen en sistemas insuficientemente seguros. Aquí es donde PCI DSS adquiere su relevancia operativa: el estándar proporciona un marco vinculante para implantar y mantener controles de seguridad técnicos y organizativos en todo el ciclo de vida del pago. Cómo se desarrolla operativamente este recorrido desde el primer checkout controlado hasta la decisión del issuer se muestra en del checkout al issuer.

Esto resulta especialmente importante en entornos de high-risk payment processing. Los modelos de negocio con clientes internacionales, cobros recurrentes, mayor exposición a chargebacks o estructuras de plataforma complejas suelen requerir un nivel más alto de seguridad, estabilidad y control. En estos contextos, no basta con hacer posible el pago desde un punto de vista técnico. Lo decisivo es que los sistemas de pago sean sólidos, estén claramente gobernados y estén protegidos frente a accesos no autorizados, configuraciones erróneas y vulnerabilidades con impacto en la seguridad.

Esto incluye, en particular, payment gateways seguros para el tratamiento de datos de tarjeta, la transmisión cifrada de información de pago sensible, sistemas de procesamiento endurecidos, un monitoring y logging estructurado de transacciones y la protección integral de toda la infraestructura de pagos frente a accesos no autorizados. Solo la combinación de estos controles garantiza que los pagos con tarjeta no solo funcionen, sino que se procesen dentro de una arquitectura de seguridad realmente sólida y defendible.

Por ello, la implementación coherente de los requisitos de PCI DSS es mucho más que una cuestión formal de cumplimiento. Es una condición técnica y organizativa para que los pagos con tarjeta puedan procesarse de forma segura, estable y fiable en modelos de negocio digitales escalables. El impacto real de estos requisitos sobre la arquitectura y sobre el scope de compliance se aprecia con especial claridad al comparar un modelo de agregador con una infraestructura de pagos controlada de forma más directa.

El papel de los Payment Gateways en una arquitectura de pagos conforme con PCI

Un payment gateway es un componente central de las infraestructuras de pago modernas porque establece la conexión técnica entre el checkout de un sitio web o plataforma y los sistemas de pago que intervienen posteriormente en el procesamiento de la transacción. En la práctica, sin embargo, un gateway hace mucho más que reenviar datos de pago. Es un punto de control relevante para la seguridad dentro de toda la arquitectura de pagos y, por tanto, tiene una importancia directa para la PCI DSS Compliance.

Desde un punto de vista técnico, un payment gateway actúa como interfaz entre el flujo de pago orientado al cliente y los participantes que operan en segundo plano, como procesadores, adquirentes, redes de tarjetas y bancos emisores. Durante una transacción con tarjeta de crédito, la información de pago se recibe a través del gateway, se incorpora a un flujo de procesamiento controlado y se remite para autorización a las entidades correspondientes. Precisamente porque el gateway se sitúa en un punto crítico del flujo transaccional, su integración debe garantizar que los datos sensibles no queden expuestos, alterados ni redirigidos de forma incontrolada hacia sistemas inseguros.

A efectos de PCI DSS, por tanto, no basta con utilizar un payment gateway. Lo decisivo es cómo se integra técnicamente. Un gateway externo puede reducir el scope de compliance, pero no elimina automáticamente las responsabilidades de seguridad de la propia empresa. La cuestión clave es si los sistemas propios influyen en el checkout, en los scripts del lado del cliente, en los flujos de datos o en otros componentes relevantes para la seguridad. Ahí es donde se marca la diferencia entre una solución de pago simplemente conectada y una arquitectura de pagos realmente sólida y conforme con PCI.

Entre las funciones de seguridad habituales de los payment gateways modernos se encuentran la transmisión cifrada de datos de tarjeta, el procesamiento seguro de información de pago sensible, la tokenización o el enmascaramiento de los datos de tarjeta, la integración de mecanismos de fraud detection, el monitoring y logging estructurado de transacciones y la comunicación segura con procesadores, adquirentes y bancos. Estas capacidades son relevantes desde el punto de vista de la seguridad porque ayudan a evitar que los datos de pago queden expuestos o sean utilizados de forma indebida durante la transmisión y el procesamiento posterior.

Especialmente en pagos online internacionales, modelos de plataforma, negocios de suscripción o entornos complejos con varios proveedores, un payment gateway seguro no es un elemento opcional de conveniencia, sino una pieza esencial de una infraestructura de pagos controlada. Facilita un procesamiento fiable entre cliente, plataforma, proveedor de pago y banco, reduce riesgos operativos y, en muchas arquitecturas, constituye un elemento clave para gestionar los datos del titular de la tarjeta de forma técnicamente correcta, trazable y preparada para el cumplimiento normativo.

Merchant of Record y PCI DSS Compliance

Un Merchant of Record (MOR) es un modelo estratégicamente relevante en muchos negocios digitales porque no se limita a procesar pagos desde el punto de vista técnico, sino que también actúa como comerciante formal frente a redes de tarjetas, adquirentes y demás actores del ecosistema de pagos. Para plataformas, servicios digitales y negocios online internacionales, este modelo resulta especialmente interesante cuando no se quiere construir internamente toda la operativa de pagos, la responsabilidad regulatoria y la capacidad de escalado.

Dentro de este esquema, el Merchant of Record asume funciones clave dentro de la infraestructura de pagos. Entre ellas suelen encontrarse la aceptación y el procesamiento de pagos con tarjeta de crédito, la gestión comercial del flujo de pago, el manejo de chargebacks y el cumplimiento operativo de requisitos relevantes de seguridad y compliance. En entornos de pago complejos, esto puede reducir de forma significativa la carga interna, ya que un proveedor especializado aporta procesos estandarizados, entornos técnicos controlados y estructuras de cumplimiento ya establecidas. Para creadores y plataformas que quieren utilizar este modelo de forma operativa, Netfield Media ofrece una infraestructura de pago para creadores y plataformas.

No obstante, en relación con la PCI DSS Compliance, hay un punto que debe entenderse con precisión: un Merchant of Record puede reducir de forma considerable la carga de compliance para la plataforma o empresa digital conectada, pero no la elimina automáticamente en todos los modelos de integración. Lo decisivo es cómo está diseñada la integración técnica, qué sistemas influyen en el flujo de pago, si los componentes propios del checkout siguen siendo relevantes para la seguridad y si la plataforma continúa teniendo contacto con datos del titular de la tarjeta o con sistemas que permanecen dentro del scope PCI. Esta delimitación exacta de responsabilidades es esencial para una evaluación de compliance realmente sólida.

El modelo MOR suele ser especialmente adecuado para empresas que procesan pagos online internacionales, operan modelos de negocio basados en suscripciones, gestionan ecosistemas de creadores, SaaS o plataformas, o administran estructuras de pago complejas con un alto volumen de transacciones. En estos contextos, las empresas no solo se benefician de una operativa de pago más estable, sino también de procesos más claros en materia de riesgo, control y evidencia de cumplimiento.

Por ello, la principal ventaja no reside únicamente en externalizar pasos aislados del pago, sino en trasladar de forma estructurada responsabilidades claramente definidas a un proveedor especializado. Cuando la arquitectura, la distribución de roles y los flujos de datos están correctamente diseñados, un modelo Merchant of Record puede ayudar a implementar los requisitos de seguridad de manera más eficiente y, al mismo tiempo, permitir una arquitectura de pagos escalable, sólida y preparada para el cumplimiento normativo.

Cliente → Plataforma → Merchant of Record (por ejemplo, Netfield Media) → Payment Gateway → Banco adquirente → Red de tarjetas → Banco emisor

📌 NETFIELD MEDIA cumple con los requisitos de PCI DSS SAQ D Merchant, incluidos los ASV scans obligatorios. El estado de verificación puede consultarse aquí.

PCI DSS y la infraestructura moderna de pagos

En los entornos de pago modernos, la seguridad no es un elemento accesorio, sino una parte estructural de toda la arquitectura técnica. Las empresas que aceptan pagos online internacionales no solo deben operar sistemas de pago eficientes y escalables, sino también garantizar que todos los componentes relevantes para la seguridad estén controlados, sean trazables y estén protegidos conforme a estándares reconocidos. En este contexto, PCI DSS constituye el marco principal para la protección estructurada de los datos del titular de la tarjeta dentro de una infraestructura de pagos profesional.

La relevancia del estándar radica en que las transacciones con tarjeta de crédito ya no se procesan dentro de un único sistema. Una operación suele atravesar varias etapas técnicas, desde el checkout hasta los payment gateways, los sistemas de processing, los adquirentes, las redes de tarjetas y los bancos emisores. En una infraestructura moderna, la seguridad no depende de controles aislados, sino de la interacción controlada de toda la arquitectura. Lo decisivo es qué sistemas entran dentro del PCI scope, cómo están segmentadas las redes, cómo se controlan los accesos, cómo se transmiten los datos de pago y cómo se detectan, registran y evalúan los eventos relevantes para la seguridad.

Especialmente las plataformas digitales, los servicios online internacionales y los modelos de negocio basados en suscripciones dependen de infraestructuras de pago capaces de procesar de forma fiable altos volúmenes de transacciones, flujos de pago transfronterizos e integraciones técnicas complejas. En estos entornos no basta con que los procesos funcionen. Se necesita una infraestructura que sea al mismo tiempo segura, escalable, monitorizable y preparada para compliance. Esto incluye una infraestructura de red segura para los datos de pago, la transmisión cifrada de información sensible de tarjetas, payment gateways y sistemas de processing robustos, monitorización continua de transacciones, mecanismos eficaces de fraud detection y sistemas capaces de mantenerse estables a medida que aumentan el alcance internacional y la complejidad operativa. Esto es especialmente aplicable a sectores especializados como pago contenido adulto, en los que el procesamiento de pagos, las exigencias de riesgo y el compliance están estrechamente interrelacionados.

Por tanto, una infraestructura de pagos moderna y conforme con PCI aporta mucho más que la simple capacidad de procesar pagos. Garantiza que los procesos de pago funcionen de forma fiable, que los riesgos críticos de seguridad permanezcan bajo control y que las empresas puedan aceptar pagos con tarjeta a nivel global sin comprometer la protección de los datos sensibles. Para los modelos de negocio digitales orientados al crecimiento, esto no es solo una cuestión de seguridad, sino una condición central para la confianza, la estabilidad operativa y la escalabilidad a largo plazo.

SAQ A, SAQ A-EP, SAQ D Merchant y escaneos ASV

Los requisitos de PCI DSS que una empresa debe cumplir realmente no dependen solo de que acepte pagos con tarjeta de crédito, sino sobre todo de la arquitectura técnica concreta del flujo de pago. La cuestión clave es si el entorno encaja en SAQ A, SAQ A-EP o SAQ D Merchant. Esta clasificación determina qué controles deben validarse, hasta dónde llega el PCI scope y cuál es el camino de compliance que realmente corresponde al merchant. El PCI Security Standards Council publica los Self-Assessment Questionnaires precisamente como herramientas de validación para entornos que cumplen los criterios de elegibilidad correspondientes.

SAQ A está pensado para merchants cuyas funciones relacionadas con account data están completamente externalizadas a terceros conformes con PCI. En un entorno de e-commerce, esto significa que la payment page o el payment form debe ser entregado directamente por el proveedor de pagos conforme con PCI al navegador del cliente. En cuanto el merchant influye en el flujo de pago mediante componentes web propios, scripts o elementos de página con relevancia para la seguridad, esta clasificación debe revisarse con mucho cuidado. Precisamente por eso, la elegibilidad de SAQ A para merchants de e-commerce fue aclarada en PCI DSS v4.0.1.

SAQ A-EP está dirigido a merchants de e-commerce que no almacenan, procesan ni transmiten electrónicamente datos del titular de la tarjeta, pero cuya web afecta a la seguridad de la transacción o a la integridad de la página de pago. En la práctica, esto es muy relevante para muchas plataformas, integraciones de checkout y entornos web controlados por el propio merchant. Por eso, utilizar un PSP externo o un payment gateway no basta por sí solo para quedar fuera de un PCI scope ampliado.

SAQ D Merchant es la vía de validación más amplia para merchants y entra en juego cuando una empresa no encaja claramente en un tipo de SAQ más limitado o cuando tiene requisitos adicionales de PCI DSS dentro del scope. En arquitecturas complejas, entornos de checkout más controlados o integraciones de pago más extensas, SAQ D suele ser la vía operativa relevante en la práctica.

Un punto especialmente importante en PCI DSS v4.x son los escaneos ASV. El PCI Security Standards Council define a los Approved Scanning Vendors (ASV) como entidades cualificadas para realizar escaneos externos de vulnerabilidades. El control relevante aquí es el Requirement 11.3.2, que exige evidencia de escaneos externos superados realizados por un ASV. Para los merchants clasificados en SAQ A, este tema pasó a ser expresamente relevante con los future-dated requirements que entraron en vigor el 31 de marzo de 2025. En la práctica, esto significa que los escaneos ASV forman ahora parte mucho más amplia de la validación continua de PCI, también en entornos de e-commerce que antes se consideraban fuertemente externalizados.

En la práctica, las empresas no deberían evaluar su arquitectura de pagos solo según si utilizan un proveedor de pagos externo, sino según cómo influyen realmente en el flujo de pago el checkout, los redirects, los formularios de pago embebidos, los scripts del lado del cliente y los sistemas web controlados por el merchant. Solo sobre esa base puede determinarse con fiabilidad si aplica SAQ A, SAQ A-EP o SAQ D Merchant, y qué requisitos, incluidos los escaneos ASV, deben demostrarse de forma periódica.

PCI Scope, CDE y validación formal

Para la evaluación práctica de la PCI DSS Compliance, la cuestión decisiva es qué sistemas forman realmente parte del Cardholder Data Environment (CDE). El CDE incluye los sistemas, redes y procesos en los que los datos del titular de la tarjeta se almacenan, procesan o transmiten. Además, también pueden entrar dentro del PCI scope otros sistemas conectados o relevantes para la seguridad si pueden afectar a la integridad o a la protección de ese entorno. Por eso, en la práctica, PCI DSS es sobre todo una cuestión de definición de alcance, segmentación y delimitación técnica.

La validación formal del cumplimiento es igual de importante. Según el tipo de entorno, la evidencia suele aportarse mediante el Self-Assessment Questionnaire (SAQ) correspondiente y su Attestation of Compliance (AOC) asociada. En entornos más amplios o complejos, puede ser necesario un assessment formal con Report on Compliance (ROC). Este tipo de evaluaciones suele ser realizado o acompañado por un Qualified Security Assessor (QSA) cuando así lo exige el modelo aplicable o el adquirente.

Para los merchants, el punto clave es que los proveedores externos pueden reducir el PCI scope, pero no asumen automáticamente toda la responsabilidad. Un PSP, un payment gateway o un Merchant of Record solo reduce la carga en la medida en que la arquitectura, la lógica del checkout, los flujos de datos y la responsabilidad de control estén realmente externalizados. Por ello, cada setup de pagos debe analizarse con precisión para determinar qué sistemas permanecen bajo control del merchant, qué componentes siguen siendo relevantes para la seguridad y qué vía de validación corresponde en cada caso.

Conclusión

La PCI DSS Compliance no es un concepto abstracto de seguridad ni una prueba meramente formal de “pagos online seguros”. En la práctica, PCI DSS es un marco de control vinculante para el tratamiento de los datos del titular de la tarjeta y, por tanto, está directamente relacionado con la arquitectura técnica, el PCI scope, el Cardholder Data Environment (CDE), la distribución de responsabilidades entre el merchant y los proveedores de servicios, y la validación continua de las medidas de seguridad. Ahí reside la verdadera relevancia operativa del estándar: el esfuerzo de compliance no viene determinado únicamente por el hecho de aceptar tarjetas de crédito, sino por la configuración concreta del flujo de pago, de los sistemas implicados y de las integraciones relevantes para la seguridad.

Para las empresas que procesan pagos con tarjeta en entornos de e-commerce, modelos de plataforma, entornos SaaS o servicios online internacionales, PCI DSS es ante todo una cuestión de arquitectura, profundidad de control y disciplina operativa demostrable. Las preguntas decisivas son qué sistemas están realmente dentro del scope, si el entorno encaja en SAQ A, SAQ A-EP o SAQ D Merchant, qué requisitos de PCI DSS v4.0.1 resultan efectivamente aplicables y cómo se validan esos requisitos en la operación continua. Según el modelo, esto puede incluir los Self-Assessment Questionnaires correspondientes, una Attestation of Compliance, evaluaciones formales cuando proceda, gestión recurrente de vulnerabilidades y, cuando sean aplicables, escaneos ASV como parte de la validación externa de seguridad.

Igualmente importante es clasificar correctamente el papel de los proveedores de pago externos. Un PSP, un payment gateway o un Merchant of Record puede reducir de forma considerable el PCI scope y trasladar de manera útil parte de la carga operativa y regulatoria. Sin embargo, no elimina automáticamente la responsabilidad de compliance del merchant. Lo determinante sigue siendo qué componentes permanecen bajo control propio, cómo se implementan técnicamente el checkout, los redirects, los formularios de pago embebidos o los scripts del lado del cliente, y si los sistemas controlados por el merchant siguen influyendo en la seguridad del proceso de pago. Ahí es donde se diferencia una externalización meramente formal de un modelo PCI realmente sólido, claramente delimitado y técnicamente defendible.

Para las infraestructuras de pago modernas, esto significa que la PCI DSS Compliance no es un proyecto puntual, sino un proceso continuo de gestión de seguridad y validación. Las empresas deben supervisar de forma permanente su arquitectura de pagos, evaluar los cambios técnicos de manera controlada, asignar con claridad las responsabilidades y mantener actualizadas sus evidencias de cumplimiento. Quien entienda e implemente PCI DSS de esta manera no solo protege los datos sensibles de tarjetas de crédito, sino que también crea la base para operaciones de pago estables, escalables y fiables en modelos de negocio digitales exigentes.

FAQ

¿Basta con un proveedor de pagos externo para eliminar el PCI scope del merchant?

No. Un PSP, un payment gateway o incluso un Merchant of Record puede reducir de forma considerable el PCI scope, pero no lo elimina automáticamente. Lo decisivo es si los sistemas controlados por el merchant siguen influyendo de forma relevante para la seguridad en el flujo de pago, el checkout, los formularios embebidos, los redirects o los scripts del lado del cliente. Esa integración técnica determina qué sistemas permanecen dentro del scope y qué obligaciones siguen correspondiendo al merchant.

¿De qué depende que aplique SAQ A, SAQ A-EP o SAQ D Merchant?

La clasificación depende de la arquitectura real del pago. SAQ A solo es posible en modelos fuertemente externalizados en los que la payment page o el payment form se entrega directamente desde el tercero conforme con PCI al navegador del cliente. SAQ A-EP aplica cuando el merchant no almacena, procesa ni transmite datos del titular de la tarjeta, pero su web afecta a la seguridad de la transacción o a la integridad de la página de pago. SAQ D Merchant es la vía de validación más amplia para entornos más complejos o para setups que no encajan en un SAQ más limitado.

¿Qué papel tienen los redirects, los formularios de pago embebidos y los scripts del lado del cliente?

Son elementos centrales para la evaluación del scope. Los redirects y los formularios embebidos pueden ayudar a externalizar el tratamiento directo de los datos de tarjeta, pero no cambian el hecho de que las webs controladas por el merchant pueden seguir siendo relevantes para la seguridad. Los scripts del lado del cliente, en particular, son un punto crítico en PCI DSS v4.x porque la integridad del entorno de pago debe protegerse y monitorizarse.

¿Cuál es la diferencia entre PCI scope y Cardholder Data Environment?

El Cardholder Data Environment (CDE) es la parte del entorno en la que los datos del titular de la tarjeta se almacenan, procesan o transmiten. El PCI scope puede ir más allá, porque también puede incluir sistemas conectados o relevantes para la seguridad si pueden afectar a la protección del CDE. En la práctica, esta diferencia es importante porque no solo cuentan los sistemas con datos de tarjeta directos, sino también los componentes adyacentes que influyen en la protección, la integridad o el control de acceso.

¿Cuándo son relevantes los escaneos ASV?

Los escaneos ASV son relevantes cuando el entorno PCI DSS aplicable exige escaneos externos de vulnerabilidades realizados por un Approved Scanning Vendor. El control clave aquí es el Requirement 11.3.2. Desde que los future-dated requirements entraron en vigor el 31 de marzo de 2025, este punto se ha vuelto materialmente más relevante para determinados entornos de e-commerce, especialmente cuando aplican los requisitos actualizados de los SAQ.

¿Qué evidencias de PCI DSS suelen exigirse en la práctica?

Eso depende del entorno. Las evidencias más habituales son el Self-Assessment Questionnaire (SAQ) correspondiente, la Attestation of Compliance (AOC) y, en evaluaciones más amplias, el Report on Compliance (ROC). En entornos más formales o complejos también puede intervenir un Qualified Security Assessor (QSA). La evidencia exacta que se exige depende del adquirente, de los requisitos del programa de tarjetas y del modelo real de compliance del merchant.

¿Puede un Merchant of Record asumir por completo la responsabilidad PCI?

No automáticamente. Un Merchant of Record puede asumir responsabilidades operativas, regulatorias y técnicas relevantes y, con ello, reducir de forma considerable la carga PCI para la plataforma o el merchant conectado. Que la responsabilidad se traslade por completo depende de la distribución real de funciones, de la arquitectura del checkout, de los flujos de datos y de qué sistemas permanecen bajo control del merchant.

¿Por qué PCI DSS no es un proyecto puntual, sino un proceso continuo de validación?

Porque PCI DSS no exige solo documentar controles una vez, sino demostrar su eficacia de forma continuada. Según el setup, esto incluye revisiones periódicas, gestión de vulnerabilidades, recopilación de evidencias, monitoring, logging, control de cambios y validación recurrente. Por ello, el compliance debe mantenerse de forma permanente y adaptarse a cambios técnicos, nuevos riesgos e integraciones modificadas.