Wenn Kunden online mit Kreditkarte bezahlen, werden Karteninhaberdaten und weitere sicherheitsrelevante Zahlungsinformationen verarbeitet. Für Unternehmen, die Kreditkartenzahlungen akzeptieren, technisch integrieren oder über eigene Systeme beeinflussen, gelten deshalb klar definierte Sicherheits- und Kontrollanforderungen. PCI DSS Compliance beschreibt die nachweisbare Einhaltung dieser Anforderungen innerhalb der jeweiligen Zahlungsumgebung.

Der Payment Card Industry Data Security Standard (PCI DSS) ist der maßgebliche Sicherheitsstandard für Unternehmen und Dienstleister, die Kreditkartendaten speichern, verarbeiten oder übertragen. Sein Zweck besteht nicht nur darin, einzelne Daten zu schützen, sondern die gesamte Umgebung abzusichern, in der Karteninhaberdaten verarbeitet werden oder deren Sicherheit beeinflusst werden kann.

Gerade im digitalen Zahlungsverkehr ist das besonders relevant, weil Kartenzahlungen heute regelmäßig über mehrere technische Komponenten laufen – etwa über Websites, Plattformen, Checkout-Systeme, Payment Gateways, Zahlungsprozessoren und weitere angebundene Zahlungsinfrastrukturen. Je komplexer diese Architektur ist, desto wichtiger wird eine klare Abgrenzung von Verantwortlichkeiten, Systemen im Scope und den anwendbaren Sicherheitskontrollen.

Für Online-Unternehmen, Plattformen und Payment-Anbieter ist daher nicht nur der Standard selbst entscheidend, sondern die konkrete PCI DSS Compliance im eigenen Setup. Maßgeblich ist, wie Sicherheitsanforderungen technisch und organisatorisch umgesetzt werden, welche Systeme in den PCI-Scope fallen und wie der Schutz sensibler Zahlungsdaten im laufenden Betrieb nachgewiesen wird.

PCI DSS als verbindlicher Sicherheitsstandard für Karteninhaberdaten

PCI DSS steht für Payment Card Industry Data Security Standard. Dabei handelt es sich nicht um ein allgemeines Qualitätssiegel für „sichere Zahlungen“, sondern um einen verbindlichen Kontrollrahmen für Unternehmen und Dienstleister, die Karteninhaberdaten speichern, verarbeiten oder übertragen oder die Sicherheit der Cardholder Data Environment (CDE) beeinflussen. Der Standard definiert damit die technischen und operativen Mindestanforderungen, die für den Schutz von Zahlungsdaten in realen Payment-Umgebungen eingehalten werden müssen.

Entwickelt wurde PCI DSS von den großen Kartenorganisationen Visa, Mastercard, American Express, Discover und JCB, um weltweit einheitliche Sicherheitsanforderungen für den Umgang mit Zahlungsdaten zu schaffen. Inhaltlich geht es nicht nur um einzelne Schutzmaßnahmen, sondern um einen strukturierten Rahmen für Netzwerksicherheit, Zugriffskontrolle, Schutz gespeicherter Daten, sichere Übertragung, Protokollierung, Überwachung und regelmäßige Sicherheitsprüfungen. Genau deshalb ist PCI DSS in der Praxis kein reines Dokumentations- oder Audit-Thema, sondern vor allem ein Thema von Architektur, Scope und kontrollierter Betriebsführung.

Für die aktuelle Einordnung ist wichtig, dass sich die heute verwendeten Self-Assessment Questionnaires auf PCI DSS v4.0.1 beziehen. Der PCI Security Standards Council beschreibt diese SAQs ausdrücklich als Validierungsinstrumente für SAQ-geeignete Merchants und Service Provider. Damit wird auch deutlich, dass PCI DSS nicht abstrakt bewertet wird, sondern immer im Zusammenhang mit dem konkreten technischen Setup, dem Scope und der tatsächlichen Zahlungsintegration eines Unternehmens.

In der Praxis schützt PCI DSS daher nicht nur den eigentlichen Zahlungsvorgang im Checkout, sondern die gesamte sicherheitsrelevante Umgebung, in der Zahlungsdaten verarbeitet oder deren Schutz beeinflusst wird. Für Online-Unternehmen, Plattformen und Payment-Anbieter ist der Standard deshalb vor allem dann fachlich relevant, wenn geklärt werden muss, welche Systeme in Scope sind, welche Kontrollen anwendbar sind und wie die Compliance im laufenden Betrieb nachgewiesen wird.

Netzwerksicherheit → Datenverschlüsselung → Zugriffskontrollen → Sicherheitsüberwachung → Sichere Zahlungsabwicklung

PCI DSS Compliance in der Praxis

PCI DSS compliant bedeutet, dass ein Unternehmen die anwendbaren Anforderungen des Payment Card Industry Data Security Standard (PCI DSS) nicht nur formal kennt, sondern innerhalb seiner Zahlungsumgebung wirksam umgesetzt hat und diese Umsetzung auch belegen kann. Entscheidend ist dabei nicht allein, ob Kreditkartendaten verarbeitet werden, sondern in welchem technischen und organisatorischen Rahmen dies geschieht. Compliance ist deshalb immer ein Zusammenspiel aus Sicherheitsarchitektur, klar definierten Prozessen, Zugriffskontrolle, Nachweisführung und regelmäßiger Überprüfung.

Unternehmen, die Kreditkartenzahlungen akzeptieren oder technisch in ihre Geschäftsprozesse einbinden, müssen sicherstellen, dass ihre Systeme, Zahlungsabläufe und internen Kontrollen den Anforderungen des Standards entsprechen. Dazu gehört nicht nur die Absicherung einzelner Server oder Anwendungen, sondern die kontrollierte Betrachtung der gesamten Zahlungsumgebung. Maßgeblich ist, welche Systeme mit Karteninhaberdaten in Berührung kommen, welche Komponenten sicherheitsrelevant für den Zahlungsprozess sind und wie der Zugriff auf sensible Daten technisch und organisatorisch begrenzt wird.

Ein zentraler Bestandteil der PCI DSS Compliance ist die nachvollziehbare Dokumentation der eigenen Payment-Architektur. Unternehmen müssen belastbar darlegen können, wo Zahlungsdaten verarbeitet werden, welche Systeme in den Compliance-Scope fallen, welche Schutzmaßnahmen implementiert wurden und wie Sicherheitsereignisse erkannt, protokolliert und bewertet werden. In der Praxis umfasst das unter anderem die sichere Speicherung und Verarbeitung von Kreditkartendaten, die Verschlüsselung sensibler Informationen bei der Übertragung, klare Zugriffskontrollen für Systeme und Mitarbeiter, regelmäßige Sicherheitsprüfungen, Schwachstellenanalysen sowie ein fortlaufendes Monitoring der gesamten Zahlungsinfrastruktur.

Hinzu kommt, dass sich die konkreten Nachweis- und Prüfpflichten je nach Unternehmensgröße, Transaktionsvolumen und technischer Integration unterscheiden. Während kleinere Händler unter bestimmten Voraussetzungen mit einem reduzierten Self-Assessment arbeiten können, gelten für größere Unternehmen, komplexe Payment-Setups oder spezialisierte Payment-Dienstleister in der Regel deutlich weitergehende Prüfanforderungen. Dazu gehören je nach Einordnung strukturierte Audits, formalisierte Nachweise und Prüfungen durch qualifizierte externe Stellen.

PCI DSS Compliance ist damit kein einmaliger Status, sondern ein fortlaufender Sicherheits- und Kontrollprozess. Unternehmen müssen ihre Zahlungsumgebung regelmäßig überprüfen, technische Änderungen bewerten und ihre Schutzmaßnahmen an neue Risiken anpassen. Nur so lässt sich sicherstellen, dass Kreditkartenzahlungen dauerhaft sicher verarbeitet werden und Risiken wie Datenabfluss, Betrug oder unbefugter Zugriff wirksam begrenzt bleiben.

Für welche Unternehmen PCI DSS relevant ist

Der PCI DSS Standard gilt grundsätzlich für alle Unternehmen, die Kreditkartendaten speichern, verarbeiten oder übertragen. In der Praxis bedeutet das: Sobald ein Unternehmen Kartenzahlungen akzeptiert oder technisch in seine Zahlungsabläufe integriert, entsteht eine unmittelbare Relevanz für PCI DSS. Maßgeblich ist dabei nicht allein, ob Karteninhaberdaten dauerhaft gespeichert werden, sondern ob Systeme, Prozesse oder Dienstleister in einer Weise eingebunden sind, die für die Sicherheit der Zahlungsabwicklung relevant ist.

Damit betrifft PCI DSS längst nicht mehr nur klassische Online-Shops. In der digitalen Wirtschaft sind Kartenzahlungen heute in sehr unterschiedliche Geschäftsmodelle eingebettet – von E-Commerce-Plattformen über SaaS-Lösungen mit integrierter Zahlungsfunktion bis hin zu Marktplätzen, Subskriptionsmodellen und internationalen Online-Services. Überall dort, wo Kreditkartenzahlungen verarbeitet oder technisch angebunden werden, müssen die Anforderungen des Standards geprüft und abhängig von der Architektur korrekt umgesetzt werden.

Typischerweise relevant ist PCI DSS unter anderem für Online-Shops und E-Commerce-Anbieter, digitale Plattformen und Marktplätze, Softwareanbieter mit integrierten Payment-Funktionen, Payment Service Provider und Zahlungsdienstleister, Anbieter von Payment Gateways oder technischer Payment-Infrastruktur, Unternehmen mit wiederkehrenden Kreditkartenzahlungen sowie internationale Online-Services mit globaler Kartenakzeptanz. Auch Unternehmen, die Kartendaten nicht selbst speichern, sondern Zahlungen über externe Payment Gateways, Prozessoren oder spezialisierte Payment-Provider abwickeln, sind nicht automatisch außerhalb des PCI-Kontexts. Entscheidend ist vielmehr, wie die technische Einbindung konkret ausgestaltet ist und welche Systeme den Zahlungsfluss beeinflussen oder in den Compliance-Scope fallen.

Besonders relevant wird das in komplexen Payment-Setups, etwa bei Plattformmodellen, Marktplätzen, Creator-Ökosystemen oder grenzüberschreitenden Geschäftsmodellen mit hohem Transaktionsvolumen. In solchen Strukturen reicht es nicht aus, nur auf die Compliance einzelner Dienstleister zu verweisen. Unternehmen müssen nachvollziehbar bewerten, welche eigenen Systeme, Integrationen und Prozesse sicherheitsrelevant sind und wie die Verantwortlichkeiten entlang der gesamten Zahlungsarchitektur verteilt sind. Das gilt in besonderem Maß für High Risk Payment Umgebungen, in denen verschärfte Risikoanforderungen, erhöhte Fraud-Exposition und strengere Anforderungen an Stabilität, Monitoring und Kontrolltiefe bestehen.

PCI DSS im Payment Processing

PCI DSS Compliance ist ein zentraler Bestandteil professioneller Payment-Infrastrukturen. Überall dort, wo Kreditkartenzahlungen verarbeitet werden, muss die zugrunde liegende Systemlandschaft so aufgebaut sein, dass Karteninhaberdaten wirksam geschützt sind und nur berechtigte Systeme, Prozesse und Personen Zugriff auf sicherheitsrelevante Informationen erhalten. In der Praxis geht es dabei nicht nur um einzelne Sicherheitsmaßnahmen, sondern um die kontrollierte Absicherung der gesamten Zahlungsarchitektur.

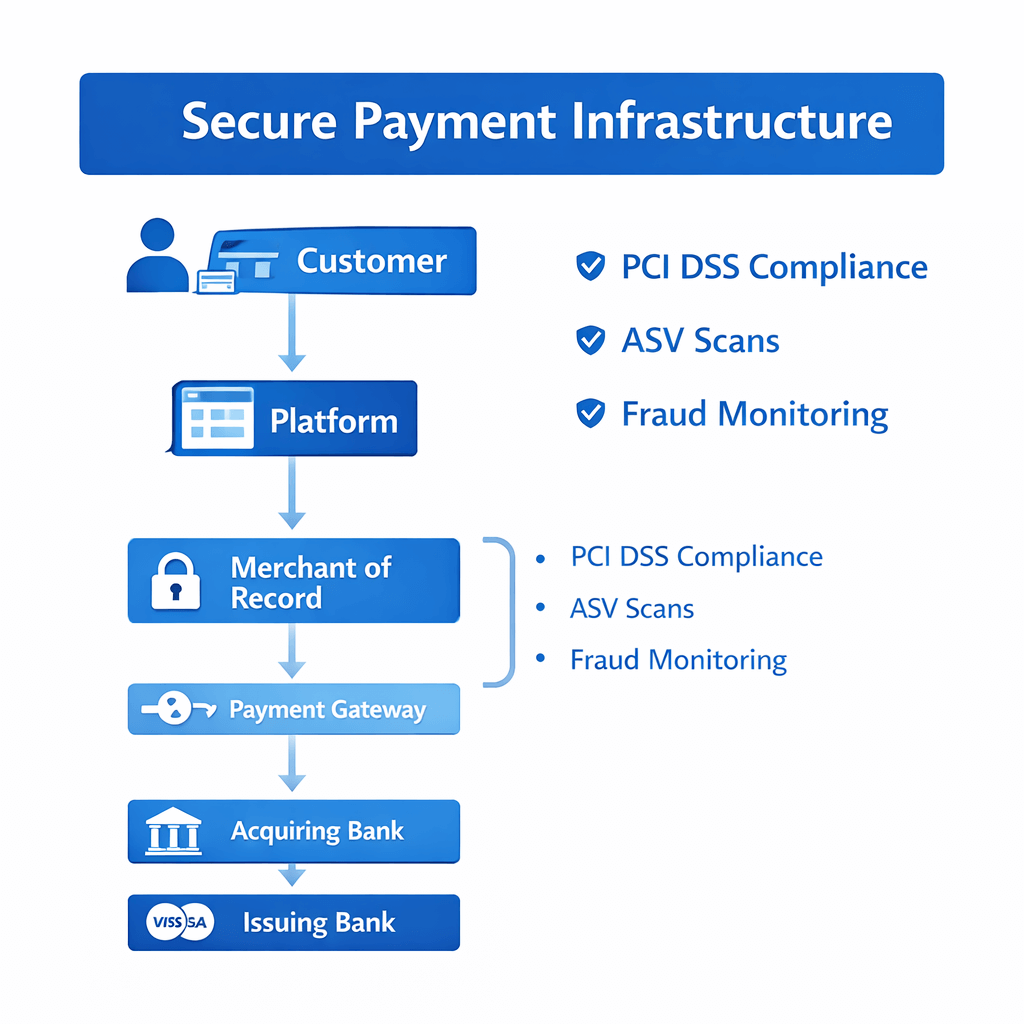

Im Payment Processing durchläuft eine Kreditkartentransaktion mehrere technische und regulatorische Stationen. Der Ablauf reicht vom Checkout auf einer Website oder Plattform über Payment Gateways und Zahlungsprozessoren bis hin zu Acquirern, Kartennetzwerken und den ausstellenden Banken. Entlang dieser gesamten Verarbeitungskette müssen Sicherheitsanforderungen konsistent umgesetzt werden, damit Zahlungsdaten weder ungeschützt übertragen noch in unsicheren Systemen verarbeitet werden. Genau hier zeigt sich die praktische Bedeutung von PCI DSS: Der Standard schafft einen verbindlichen Rahmen, um Sicherheitskontrollen entlang des gesamten Zahlungsflusses technisch und organisatorisch abzusichern. Wie diese Strecke vom ersten kontrollierten Checkout bis zur issuerseitigen Entscheidung operativ verläuft, zeigt der Beitrag vom Checkout bis zum Issuer.

Besonders relevant ist das im Bereich High Risk Payment Processing. Geschäftsmodelle mit internationaler Reichweite, wiederkehrenden Zahlungen, erhöhtem Chargeback-Risiko oder komplexen Plattformstrukturen stellen regelmäßig höhere Anforderungen an Sicherheit, Stabilität und Kontrolltiefe. In solchen Umgebungen reicht es nicht aus, Zahlungen lediglich technisch zu ermöglichen. Entscheidend ist vielmehr, dass Payment-Systeme belastbar, nachvollziehbar kontrolliert und gegen unbefugten Zugriff, Fehlkonfigurationen und sicherheitsrelevante Schwachstellen abgesichert sind.

Dazu gehören insbesondere sichere Payment Gateways für die Verarbeitung von Kreditkartendaten, die verschlüsselte Übertragung sensibler Zahlungsinformationen, abgesicherte Processing-Systeme, ein strukturiertes Monitoring und Logging von Transaktionen sowie der umfassende Schutz der gesamten Payment-Infrastruktur vor unbefugtem Zugriff. Erst das Zusammenspiel dieser Kontrollen sorgt dafür, dass Kartenzahlungen nicht nur funktional abgewickelt, sondern auch innerhalb einer belastbaren Sicherheitsarchitektur verarbeitet werden.

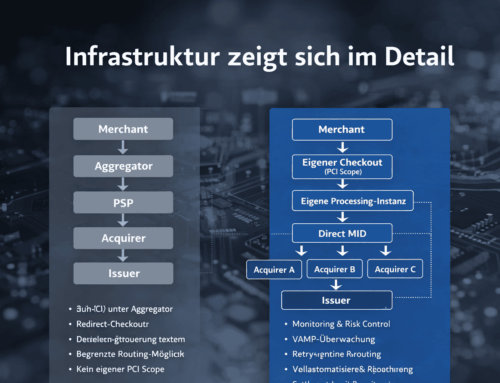

Die konsequente Umsetzung der PCI DSS Anforderungen ist deshalb mehr als eine formale Compliance-Frage. Sie ist eine technische und organisatorische Voraussetzung dafür, dass Kreditkartenzahlungen in skalierbaren digitalen Geschäftsmodellen sicher, stabil und vertrauenswürdig verarbeitet werden können. Wie stark sich diese Anforderungen auf den tatsächlichen Compliance-Scope und die Architektur auswirken, zeigt sich besonders deutlich bei der Abgrenzung zwischen einem reinen Aggregator-Modell und einer eigenständig kontrollierten Payment-Infrastruktur.

Rolle von Payment Gateways in einer PCI-konformen Zahlungsarchitektur

Ein Payment Gateway ist ein zentraler Bestandteil moderner Payment-Infrastrukturen, weil es die technische Verbindung zwischen dem Checkout einer Website oder Plattform und den nachgelagerten Zahlungssystemen herstellt. In der Praxis übernimmt das Gateway jedoch weit mehr als die reine Weiterleitung von Zahlungsdaten. Es ist ein sicherheitsrelevanter Kontrollpunkt innerhalb der gesamten Zahlungsarchitektur und hat damit unmittelbare Bedeutung für die PCI DSS Compliance.

Technisch fungiert ein Payment Gateway als Schnittstelle zwischen dem kundenbezogenen Zahlungsprozess und den beteiligten Zahlungsakteuren im Hintergrund, etwa Zahlungsprozessoren, Acquirern, Kartennetzwerken und ausstellenden Banken. Während einer Kreditkartentransaktion werden über das Gateway Zahlungsinformationen entgegengenommen, in einen kontrollierten Verarbeitungsfluss überführt und zur Autorisierung an die zuständigen Stellen weitergeleitet. Gerade weil das Gateway an einem sicherheitskritischen Punkt des Zahlungsflusses liegt, muss seine Einbindung so gestaltet sein, dass sensible Daten nicht unkontrolliert offengelegt, verändert oder in unsichere Systeme geleitet werden.

Für die Bewertung im Rahmen von PCI DSS ist deshalb nicht nur relevant, dass ein Payment Gateway eingesetzt wird, sondern wie es technisch eingebunden ist. Ein externes Gateway kann den Compliance-Scope reduzieren, ersetzt aber nicht automatisch die Sicherheitsverantwortung des Unternehmens. Entscheidend ist, ob eigene Systeme Einfluss auf den Checkout, auf clientseitige Skripte, auf Datenflüsse oder auf andere sicherheitsrelevante Komponenten nehmen. Genau an dieser Stelle trennt sich eine formal eingebundene Payment-Lösung von einer tatsächlich belastbaren, PCI-konformen Zahlungsarchitektur.

Zu den typischen Sicherheitsfunktionen moderner Payment Gateways gehören die verschlüsselte Übertragung von Kreditkartendaten, die gesicherte Verarbeitung sensibler Zahlungsinformationen, Tokenisierung oder Maskierung von Kartendaten, die Einbindung von Fraud-Detection-Mechanismen, ein strukturiertes Monitoring und Logging von Transaktionen sowie die abgesicherte Kommunikation mit Prozessoren, Acquirern und Banken. Diese Funktionen sind sicherheitsrelevant, weil sie dazu beitragen, dass Zahlungsdaten entlang der Übertragung und Weiterverarbeitung nicht ungeschützt offengelegt oder missbräuchlich verwendet werden.

Gerade bei internationalen Online-Zahlungen, Plattformmodellen, abonnementbasierten Geschäftsmodellen oder komplexen Multi-Provider-Setups ist ein sicheres Payment Gateway deshalb kein optionales Komfortelement, sondern ein tragender Bestandteil einer kontrollierten Zahlungsinfrastruktur. Es unterstützt eine stabile Transaktionsverarbeitung zwischen Kunde, Plattform, Zahlungsanbieter und Bank, reduziert operative Risiken und bildet in vielen Architekturen einen wesentlichen Baustein dafür, den Umgang mit Karteninhaberdaten technisch sauber, nachvollziehbar und compliance-fähig zu gestalten.

Merchant of Record und PCI DSS Compliance

Ein Merchant of Record (MOR) ist in vielen digitalen Geschäftsmodellen ein strategisch relevantes Modell, weil er nicht nur Zahlungen technisch abwickelt, sondern auch als formeller Händler gegenüber Kartenorganisationen, Acquirern und weiteren Zahlungsakteuren auftritt. Für Plattformen, digitale Services und internationale Online-Geschäftsmodelle ist das vor allem dort interessant, wo Zahlungsabwicklung, regulatorische Verantwortung und operative Skalierung nicht vollständig intern aufgebaut werden sollen.

Der Merchant of Record übernimmt in diesem Modell wesentliche Aufgaben innerhalb der Payment Infrastruktur. Dazu gehören typischerweise die Annahme und Verarbeitung von Kreditkartenzahlungen, die Abwicklung kaufmännischer Zahlungsprozesse, das Chargeback-Management sowie die operative Einhaltung relevanter Sicherheits- und Compliance-Anforderungen. Gerade in komplexen Zahlungsumgebungen kann das die interne Belastung deutlich reduzieren, weil ein spezialisierter Anbieter standardisierte Prozesse, kontrollierte technische Umgebungen und eingespielte Compliance-Strukturen bereitstellt. Für Creator und Plattformen, die dieses Modell operativ nutzen wollen, bietet Netfield Media eine Payment Infrastruktur für Creator und Plattformen.

Im Zusammenhang mit PCI DSS Compliance ist dabei jedoch eine präzise Einordnung wichtig: Ein Merchant of Record kann den Compliance-Aufwand für die angebundene Plattform oder den digitalen Anbieter erheblich reduzieren, er beseitigt ihn aber nicht automatisch in jedem Setup vollständig. Entscheidend ist, wie die technische Integration ausgestaltet ist, welche Systeme den Zahlungsfluss beeinflussen, ob eigene Komponenten im Checkout sicherheitsrelevant sind und ob die Plattform selbst mit Karteninhaberdaten oder PCI-relevanten Systemen in Berührung kommt. Genau diese saubere Verantwortungsabgrenzung ist für eine belastbare Compliance-Bewertung wesentlich.

Besonders sinnvoll ist ein MOR-Modell häufig für Unternehmen, die internationale Online-Zahlungen verarbeiten, abonnementbasierte Geschäftsmodelle betreiben, Creator-, SaaS- oder Plattformökosysteme steuern oder komplexe Payment-Strukturen mit hohem Transaktionsvolumen verwalten. In solchen Konstellationen profitieren Unternehmen nicht nur von einer operativ stabilen Zahlungsabwicklung, sondern auch von klareren Prozessen in den Bereichen Risiko, Kontrolle und Nachweisführung.

Der wesentliche Vorteil liegt deshalb nicht allein in der Auslagerung einzelner Zahlungsschritte, sondern in der strukturierten Verlagerung definierter Verantwortlichkeiten auf einen spezialisierten Akteur. Wenn Architektur, Rollenverteilung und Datenflüsse sauber gestaltet sind, kann ein Merchant-of-Record-Modell dazu beitragen, Sicherheitsanforderungen effizienter umzusetzen und gleichzeitig eine skalierbare, belastbare und compliance-fähige Zahlungsarchitektur zu schaffen.

Kunde → Plattform → Merchant of Record (z. B. Netfield Media) → Payment Gateway → Acquiring Bank → Kreditkartennetzwerk → Issuing Bank

📌 NETFIELD MEDIA erfüllt die Anforderungen der PCI DSS SAQ D Merchant Compliance einschließlich der verpflichtenden ASV Scans. Den aktuellen Prüfstatus können Sie hier einsehen

PCI DSS und moderne Payment-Infrastruktur

In modernen Payment-Umgebungen ist Sicherheit kein isoliertes Zusatzthema, sondern ein tragender Bestandteil der gesamten technischen Architektur. Unternehmen, die internationale Online-Zahlungen akzeptieren, müssen nicht nur leistungsfähige und skalierbare Payment-Systeme betreiben, sondern zugleich sicherstellen, dass alle sicherheitsrelevanten Komponenten kontrolliert, nachvollziehbar und nach anerkannten Standards abgesichert sind. Genau hier bildet PCI DSS die maßgebliche Grundlage für den strukturierten Schutz von Karteninhaberdaten innerhalb einer professionellen Zahlungsinfrastruktur.

Der Standard ist deshalb so relevant, weil Kreditkartenzahlungen heute nicht mehr in einem einzigen System verarbeitet werden. Eine Transaktion läuft typischerweise über mehrere technische Stationen – vom Checkout über Payment Gateways und Processing-Systeme bis hin zu Acquirern, Kartennetzwerken und ausstellenden Banken. In einer modernen Infrastruktur kommt es dabei nicht nur auf einzelne Sicherheitsmaßnahmen an, sondern auf das kontrollierte Zusammenspiel der gesamten Architektur. Entscheidend ist, welche Systeme in den PCI-Scope fallen, wie Netzwerke segmentiert sind, wie Zugriffe kontrolliert werden, wie Zahlungsdaten übertragen werden und wie sicherheitsrelevante Ereignisse erkannt, protokolliert und bewertet werden.

Gerade digitale Plattformen, internationale Online-Services und abonnementbasierte Geschäftsmodelle sind auf Payment-Infrastrukturen angewiesen, die hohe Transaktionsvolumen, internationale Zahlungsströme und komplexe technische Integrationen zuverlässig verarbeiten können. In solchen Umgebungen reichen funktionierende Prozesse allein nicht aus. Gefordert ist eine Infrastruktur, die zugleich sicher, skalierbar, überwachbar und compliance-fähig ist. Dazu gehören insbesondere eine sichere Netzwerkinfrastruktur für Zahlungsdaten, die verschlüsselte Übertragung sensibler Kreditkarteninformationen, belastbare Payment Gateways und Processing-Systeme, kontinuierliche Überwachung von Transaktionen, wirksame Fraud-Detection-Mechanismen sowie Systeme, die auch bei wachsender internationaler Reichweite stabil betrieben werden können. Das gilt in besonderem Maß für spezialisierte Branchen wie Erotik Payment, in denen Zahlungsabwicklung, Risikoanforderungen und Compliance besonders eng miteinander verknüpft sind.

Eine moderne PCI-konforme Payment-Infrastruktur schafft damit weit mehr als nur technische Zahlungsfähigkeit. Sie sorgt dafür, dass Zahlungsprozesse zuverlässig funktionieren, sicherheitskritische Risiken kontrolliert bleiben und Unternehmen Kreditkartenzahlungen weltweit akzeptieren können, ohne Kompromisse beim Schutz sensibler Zahlungsdaten einzugehen. Für wachstumsorientierte digitale Geschäftsmodelle ist das nicht nur eine Sicherheitsfrage, sondern eine zentrale Voraussetzung für Vertrauen, operative Stabilität und langfristige Skalierbarkeit.

SAQ A, SAQ A-EP, SAQ D Merchant und ASV-Scans

Welche PCI-DSS-Anforderungen ein Unternehmen tatsächlich erfüllen muss, hängt in der Praxis nicht nur davon ab, dass Kreditkartenzahlungen angeboten werden, sondern vor allem von der konkreten technischen Architektur des Zahlungsprozesses. Entscheidend ist, ob ein Setup in SAQ A, SAQ A-EP oder SAQ D Merchant fällt. Diese Einordnung bestimmt, welche Kontrollen nachgewiesen werden müssen, wie weit der PCI-Scope reicht und welcher Validierungsweg für den Merchant tatsächlich gilt. Die PCI Security Standards Council stellt die Self-Assessment Questionnaires ausdrücklich als Validierungsinstrumente für Umgebungen bereit, die die jeweiligen Eignungskriterien erfüllen.

SAQ A ist für Merchants gedacht, deren Account-Data-Funktionen vollständig an PCI-konforme Drittanbieter ausgelagert sind. In einem E-Commerce-Setup bedeutet das, dass die Payment-Page oder das Payment-Form direkt vom PCI-konformen Zahlungsanbieter an den Browser des Kunden ausgeliefert werden muss. Sobald der Merchant mit eigenen Web-Komponenten, Skripten oder Seitenelementen in einer Weise eingreift, die die Sicherheit des Zahlungsprozesses beeinflusst, muss diese Einordnung sehr kritisch geprüft werden. Genau deshalb wurde die SAQ-A-Eignung für E-Commerce-Merchants in PCI DSS v4.0.1 präzisiert.

SAQ A-EP ist für E-Commerce-Merchants gedacht, die Kartendaten nicht selbst elektronisch speichern, verarbeiten oder übertragen, deren Website aber die Sicherheit der Transaktion oder die Integrität der Zahlungsseite beeinflusst. Das ist in der Praxis für viele Plattformen, Checkout-Integrationen und merchant-kontrollierte Web-Umgebungen relevant. Die bloße Nutzung eines externen PSP oder Payment Gateways reicht daher nicht automatisch aus, um außerhalb eines erweiterten PCI-Scopes zu liegen.

SAQ D Merchant ist der umfassendste Validierungsweg für Merchants und kommt immer dann in Betracht, wenn ein Unternehmen nicht sauber in einen engeren SAQ-Typ fällt oder zusätzliche PCI-DSS-Anforderungen im Scope hat. Für komplexe Architekturen, stark kontrollierte Checkout-Umgebungen oder umfangreichere Payment-Integrationen ist SAQ D in der Praxis häufig der maßgebliche Standardpfad.

Ein besonders wichtiger Punkt in PCI DSS v4.x sind die ASV-Scans. Der PCI Security Standards Council beschreibt Approved Scanning Vendors (ASVs) als qualifizierte Stellen für externe Vulnerability Scans. Relevant ist dabei insbesondere Requirement 11.3.2, also der Nachweis bestandener externer Schwachstellenscans durch einen ASV. Für SAQ-A-Merchants ist dieses Thema seit den wirksam gewordenen Future-Dated Requirements ab 31. März 2025 ausdrücklich neu relevant geworden. Das bedeutet fachlich: ASV-Scans sind seit diesem Stichtag deutlich breiter Teil der laufenden PCI-Validierung, insbesondere auch in E-Commerce-Setups, die bislang als stark ausgelagert galten.

Für die Praxis heißt das: Unternehmen sollten ihre Zahlungsarchitektur nicht nur danach bewerten, ob ein externer Zahlungsanbieter eingesetzt wird, sondern wie Checkout, Redirects, eingebettete Zahlungsformulare, clientseitige Skripte und eigene Web-Systeme tatsächlich in den Zahlungsfluss eingreifen. Erst auf dieser Grundlage lässt sich belastbar bestimmen, ob SAQ A, SAQ A-EP oder SAQ D Merchant einschlägig ist und welche Anforderungen einschließlich ASV-Scans regelmäßig nachgewiesen werden müssen.

PCI Scope, CDE und formale Validierung

Für die praktische Bewertung von PCI DSS Compliance ist entscheidend, welche Systeme tatsächlich Teil der Cardholder Data Environment (CDE) sind. Zur CDE gehören die Systeme, Netzwerke und Prozesse, in denen Karteninhaberdaten gespeichert, verarbeitet oder übertragen werden. Darüber hinaus können auch verbundene oder sicherheitsrelevante Systeme in den PCI-Scope fallen, wenn sie die Integrität oder Absicherung dieser Umgebung beeinflussen. Genau deshalb ist PCI DSS in der Praxis vor allem ein Thema von Scope-Definition, Segmentierung und technischer Abgrenzung.

Ebenso wichtig ist die formale Validierung der Compliance. Je nach Setup erfolgt der Nachweis typischerweise über ein passendes Self-Assessment Questionnaire (SAQ) und die dazugehörige Attestation of Compliance (AOC). In umfangreicheren oder komplexeren Umgebungen kann stattdessen ein formales Assessment mit Report on Compliance (ROC) erforderlich sein. Solche Bewertungen werden in der Regel durch einen Qualified Security Assessor (QSA) begleitet oder durchgeführt, wenn das jeweilige Modell oder der Acquirer dies verlangt.

Für Merchants ist dabei besonders wichtig, dass externe Dienstleister den PCI-Scope zwar reduzieren können, aber nicht automatisch die gesamte Verantwortung übernehmen. Ein PSP, Payment Gateway oder Merchant of Record entlastet nur in dem Umfang, in dem Architektur, Checkout-Logik, Datenflüsse und Kontrollverantwortung tatsächlich ausgelagert sind. Deshalb muss bei jedem Payment-Setup sauber geprüft werden, welche Systeme beim Merchant verbleiben, welche Komponenten sicherheitsrelevant sind und welcher Validierungsweg daraus konkret folgt.

Fazit

PCI DSS Compliance ist kein abstrakter Sicherheitsbegriff und auch kein rein formaler Nachweis für „sichere Online-Zahlungen“. In der Praxis ist PCI DSS ein verbindlicher Kontrollrahmen für den Umgang mit Karteninhaberdaten und damit unmittelbar mit der technischen Architektur, dem PCI Scope, der Cardholder Data Environment (CDE), der Verantwortungsverteilung zwischen Merchant und Dienstleistern sowie der laufenden Validierung der Sicherheitsmaßnahmen verbunden. Genau darin liegt die eigentliche fachliche Relevanz des Standards: Nicht die bloße Akzeptanz von Kreditkarten entscheidet über den Compliance-Aufwand, sondern die konkrete Ausgestaltung des Zahlungsflusses, der beteiligten Systeme und der sicherheitsrelevanten Integrationen.

Für Unternehmen, die Kreditkartenzahlungen im E-Commerce, in Plattformmodellen, in SaaS-Umgebungen oder in internationalen Online-Services verarbeiten, ist PCI DSS deshalb vor allem ein Thema von Architektur, Kontrolltiefe und nachweisbarer Betriebsdisziplin. Entscheidend ist, welche Systeme tatsächlich in Scope sind, ob ein Setup in SAQ A, SAQ A-EP oder SAQ D Merchant fällt, welche Anforderungen aus PCI DSS v4.0.1 konkret anwendbar sind und wie diese Anforderungen im laufenden Betrieb validiert werden. Dazu gehören je nach Modell unter anderem geeignete Self-Assessment Questionnaires, eine Attestation of Compliance, gegebenenfalls formalisierte Assessments, regelmäßige Schwachstellenprüfungen und – wo anwendbar – ASV-Scans als Teil der externen Sicherheitsvalidierung.

Ebenso wichtig ist die saubere Einordnung externer Zahlungsdienstleister. Ein PSP, Payment Gateway oder Merchant of Record kann den PCI-Scope erheblich reduzieren und operative wie regulatorische Lasten sinnvoll verlagern. Er beseitigt die Compliance-Verantwortung des Merchants jedoch nicht automatisch. Maßgeblich bleibt, welche Komponenten unter eigener Kontrolle stehen, wie Checkout, Redirects, eingebettete Zahlungsformulare oder clientseitige Skripte technisch umgesetzt sind und ob merchant-kontrollierte Systeme die Sicherheit des Zahlungsprozesses beeinflussen. Genau an dieser Stelle trennt sich eine formal ausgelagerte Zahlungsabwicklung von einer tatsächlich belastbaren, sauber abgegrenzten und fachlich tragfähigen PCI-Strategie.

Für moderne Payment-Infrastrukturen bedeutet das: PCI DSS Compliance ist kein Einmalprojekt, sondern ein fortlaufender Sicherheits- und Validierungsprozess. Unternehmen müssen ihre Zahlungsarchitektur dauerhaft überwachen, technische Änderungen kontrolliert bewerten, Verantwortlichkeiten klar zuordnen und ihre Sicherheitsnachweise kontinuierlich aktuell halten. Wer PCI DSS in diesem Sinn versteht und umsetzt, schützt nicht nur sensible Kreditkartendaten, sondern schafft zugleich die Grundlage für stabile, skalierbare und vertrauenswürdige Zahlungsprozesse in anspruchsvollen digitalen Geschäftsmodellen.

FAQ

Reicht ein externer Payment Provider aus, um den eigenen PCI-Scope zu eliminieren?

Nein. Ein externer PSP, ein Payment Gateway oder auch ein Merchant of Record kann den PCI-Scope deutlich reduzieren, beseitigt ihn aber nicht automatisch. Maßgeblich ist, ob eigene Systeme den Zahlungsfluss, den Checkout, eingebettete Zahlungsformulare, Redirects oder clientseitige Skripte beeinflussen und damit sicherheitsrelevant bleiben. Genau diese technische Einbindung entscheidet darüber, welche Systeme im Scope bleiben und welche Anforderungen weiterhin beim Merchant liegen.

Wovon hängt ab, ob SAQ A, SAQ A-EP oder SAQ D Merchant gilt?

Die Einordnung hängt von der tatsächlichen Zahlungsarchitektur ab. SAQ A kommt nur für stark ausgelagerte Modelle in Betracht, bei denen die Payment-Page bzw. das Payment-Form direkt vom PCI-konformen Drittanbieter an den Browser des Kunden ausgeliefert wird. SAQ A-EP ist relevant, wenn der Merchant selbst keine Karteninhaberdaten speichert, verarbeitet oder überträgt, seine Website aber die Sicherheit der Transaktion oder die Integrität der Zahlungsseite beeinflusst. SAQ D Merchant ist der umfassende Validierungsweg für komplexere oder nicht enger SAQ-fähige Umgebungen.

Welche Rolle spielen Redirects, eingebettete Zahlungsformulare und clientseitige Skripte?

Sie sind für die Scope-Bewertung zentral. Redirects und eingebettete Zahlungsformulare können zwar helfen, die direkte Verarbeitung von Karteninhaberdaten auszulagern, ändern aber nichts daran, dass merchant-kontrollierte Webseiten sicherheitsrelevant bleiben können. Besonders clientseitige Skripte, die den Checkout oder die Zahlungsseite beeinflussen, sind im PCI-DSS-v4.x-Kontext ein kritischer Punkt, weil die Integrität der Zahlungsumgebung geschützt und überwacht werden muss.

Was ist der Unterschied zwischen PCI Scope und Cardholder Data Environment?

Die Cardholder Data Environment (CDE) ist der Teil der Umgebung, in dem Karteninhaberdaten gespeichert, verarbeitet oder übertragen werden. Der PCI Scope kann darüber hinausgehen, weil auch verbundene oder sicherheitsrelevante Systeme erfasst sein können, wenn sie die Sicherheit der CDE beeinflussen. In der Praxis ist das ein wesentlicher Unterschied: Nicht nur Systeme mit direkten Kartendaten sind relevant, sondern auch angrenzende Komponenten, die auf Schutz, Integrität oder Zugriffskontrolle einwirken.

Wann sind ASV-Scans relevant?

ASV-Scans sind relevant, wenn nach dem anwendbaren PCI-DSS-Setup externe Schwachstellenscans durch einen Approved Scanning Vendor erforderlich sind. Maßgeblich ist dabei insbesondere Requirement 11.3.2. Seit dem Wirksamwerden der Future-Dated Requirements am 31. März 2025 ist dieses Thema auch für bestimmte E-Commerce-Setups deutlich relevanter geworden, insbesondere in Konstellationen, die unter die aktualisierten SAQ-Anforderungen fallen.

Welche PCI-DSS-Nachweise werden in der Praxis typischerweise verlangt?

Das hängt vom Setup ab. Häufig relevant sind das passende Self-Assessment Questionnaire (SAQ), die Attestation of Compliance (AOC) und bei umfassenderen Assessments ein Report on Compliance (ROC). In formelleren oder komplexeren Umgebungen kann zusätzlich ein Qualified Security Assessor (QSA) eingebunden sein. Welche Nachweise konkret verlangt werden, hängt vom Acquirer, den Kartenprogrammen und dem tatsächlichen Compliance-Modell des Merchants ab.

Kann ein Merchant of Record die PCI-Verantwortung vollständig übernehmen?

Nicht automatisch. Ein Merchant of Record kann wesentliche operative, regulatorische und technische Aufgaben übernehmen und dadurch den PCI-Aufwand für die angebundene Plattform oder den Händler erheblich reduzieren. Ob die Verantwortung vollständig verlagert wird, hängt aber von der tatsächlichen Rollenverteilung, der Checkout-Architektur, den Datenflüssen und der Frage ab, welche Systeme weiterhin unter Kontrolle des Merchants stehen.

Warum ist PCI DSS kein Einmalprojekt, sondern ein laufender Validierungsprozess?

Weil PCI DSS nicht nur die einmalige Dokumentation von Sicherheitsmaßnahmen verlangt, sondern deren fortlaufende Wirksamkeit. Dazu gehören je nach Setup regelmäßige Prüfungen, Schwachstellenmanagement, Nachweise, Monitoring, Logging, Change-Kontrolle und wiederkehrende Validierung. Compliance muss daher im laufenden Betrieb aufrechterhalten und an technische Änderungen, neue Risiken und geänderte Integrationen angepasst werden.